Win8系统还原后提示Windows无法激活的解决方法

2023-05-26 15:17

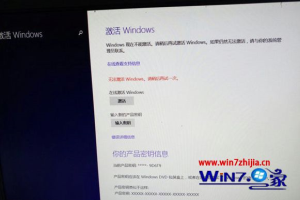

大家都知道,win8中自带有系统还原功能,可以方便用户们恢复到之前的正常状态,不过有win8系统用户在使用系统还原功能之后,却出现提示Windows无法激活,错误代码0x80072EFE,这是怎么回事呢?针对这个问题,随小编一起来看看具体的解决方法。

解决方法如下:

1、请确认所处网络环境。校园网和公司域环境请移出此环境,更换网络是否能够更新。

2、如果在家中,请检查是否安装防火墙等防护软件,暂时关闭或卸载。如果使用路由器,请跳过路由,直接连接互联网,查看是否能够更新。如果有使用代理,请暂时去掉代理连接网络,查看问题情况。

3、右键网络连接图标,选择“打开网络和共享中心”,点击现在连接的网络名称,打开网络状态窗口,点击“属性”,在网络属性窗口中双击“Internet协议版本4,将DNS服务器手动设置为”4 2 2 2“和”4 2 2 1“,确定后重试。

关于Win8系统还原后提示Windows无法激活的解决方法就跟大家介绍到这边了,如果你有碰到这样情况的话,可以按照上面的方法来进行解决就可以了。

相关教程:win8系统还原在哪里windows7系统无法激活win8右下角激活 总结以上是真正的电脑专家为你收集整理的Win8系统还原后提示Windows无法激活的解决方法的全部内容,希望文章能够帮你解决所遇到的问题。

如果觉得真正的电脑专家网站内容还不错,欢迎将真正的电脑专家推荐给好友。

上一篇:中考百日誓师大会誓词口号 下一篇:词表制作方法(新手词表制作详细步骤)

相关文章

最新文章

- 电网公司哪些岗位挣钱多,提拔快? 2024-04-24 10:24

- 郑州日产帕拉丁 郑州日产汽车有限公司是国企吗 2024-04-24 10:11

- 真心话比较狠的问题 真心话怎么巧妙回答? 2024-04-24 10:09

- 罗姓的来源 全国罗献有多少人? 2024-04-24 09:53

- 心理访谈记录内容 心理访谈 2024-04-24 09:42

- 苏州公务员岗位招录表2024 在江苏省苏州地区考取公务员需要具备哪些条件? 2024-04-24 09:29

- 哪里办电动自行车临时号牌 电动摩托车临牌怎么办理? 2024-04-24 09:15

- 肌肉损伤要多久才能恢复 什么是肌肉损伤 2024-04-24 09:08

- 重庆有什么特产零食 2024-04-24 08:51

- 样貌的意思 夫妻在一起生活久了,长相就会越来越相似。谁能解释其中的原因? 2024-04-24 08:48

热门

- 1 男孩不听话,可不可以打屁股世清王 不能打。从医学角度讲,虽说臀部是人身上软组织最多的地方,但如果打击力量超过其承受能力,尤其连续,反复的打击,就会造成大面积软组织挫伤,出血。严重的会使有效循环血量烈犯江减少,导致血压下降,出现所谓的出血性休克。造成心,脑,肝,肾等重要脏器因...

- 2 东安县政协调研基层医疗 东安公司是什么公司? 东安公司是什么公司?哈尔滨东安是国企吗?永州东安自驾游十大必去景点?东安公司是什么公司?东安公司是一家以制造和销售电力设备、变压器、自动化设备、石化设备和环保设备为主的综合性企业。公司成立于1993年,总部位于湖南省岳阳市。经过多年的发展,...

- 3 明锐点烟器保险丝在哪里 明锐有USB插口吗? 文章目录:明锐有USB插口吗?斯柯达明锐怎么插u盘?明锐熄火后,点烟器口继续通电?明锐有USB插口吗?明锐原车没有USB接口,原来标配是中央扶手箱里有AUX音频接口,现在CD机上多了一个SD卡插口,车载系统的USB最多是手机充电方便一些,真...

- 4 衡阳哪里办公交卡便宜 衡阳市公交卡学生如何办理? 文章目录:衡阳市公交卡学生如何办理?衡阳市老年公交卡如何办理?问一下那里可以办衡阳市的公交卡?问一下那里可以办衡阳市的公交卡?衡阳公交卡怎么办理?衡阳市公交卡学生如何办理?衡阳市办理公交卡程序:带上二代身份证到公交集团公司点(客服中心,湖南...

- 5 有什么好用的消除笔p图软件? 谁不想让自己的照片焕发出新的生命力呢? 无论是为了修正照片上的小瑕疵,还是为了移除图片中不想要的元素,消除笔功能都成为了大家优化图片效果的必备工具。 然而,市面上的图片编辑工具数量繁多,想要找到一款好用且高效的消除笔工具并非易事。 今天,...

- 6 VR眼镜申请印尼SNI认证指南 VR眼镜,也被称为VR头显或虚拟现实头戴式显示设备,是一种能够利用头戴式显示设备将人的对外界的视觉、听觉封闭,引导用户产生一种身在虚拟环境中的感觉的设备。 VR眼镜的主要功能包括: 提供身临其境的虚拟体验,使用户能够像亲临现实场景一样,自...

- 7 消除笔p图用什么工具好? 无论是在普通人日常拍照的时候,还是专业摄影师通过长时间的等待终于按下快门的场景中,突如其来的失误都不可避免。一笔偏离预设路径的线条,一处不合时宜的色块,或是一个无意间添加的多余元素。这些瑕疵犹如美玉上的斑点,虽微小却足以打破整体的和谐美感。...

- 8 这几道有特色的小吃,受到了无锡市民的喜欢,你想来品尝一下吗 因为不仅当地的市民是非常喜欢这样的一些美食,而且外地人对它们也是深有了解。对于惠山油酥这么一种传统的小吃,那想必大部分的人都是比较的了解的。因为这样的一种油酥就是由面粉和芝麻这两种食材,然后再采用油炸的方式制作出来的。所以这样一种简便的制...

- 9 无锡小吃有哪些? 无锡小吃、、、就那样,复制别人的,每个地方都有的不算什么特色小吃 小笼馒头 无锡小笼馒头,是无锡传统名点,已有百年历史。它选用上等面粉制作、选料精细、小笼蒸煮,南方口味。具有夹起不破皮,翻身不漏底,一吮满口卤,味鲜不油腻等特色。馒头紧酵皮...

- 10 暖雪清明值怎么恢复 在暖雪DLC烬梦中会有一个“清明值”的设定,就像是san值的设定,一旦清明值消耗完就会直接游戏失败。许多玩家还不知道暖雪清明值怎么恢复?暖雪清明值上限怎么提高?本期牛呀游戏宝典就来为大家详细介绍一下暖雪清明值的设定。暖雪清明值掉的很快怎么办...

问答百科

问答百科